Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- hackctf

- 해외 워게임

- writeup

- webhacking

- 해킹캠프

- RCE

- backdoorctf 2023

- backdoorctf 2023 web Unintelligible

- 해킹캠프 ctf

- 웹 해킹

- wargame.kr

- CTF

- 웹해킹

- hackingcamp

- backdoorctf writeup

- backdoorctf 2023 web

- Hacker.org

- thinkPHP

- Web

- XSS

- Web Hacking

- php

- XSS-game

- CVE

- hackingcamp ctf writeup

- hacking

- cve 분석

- WEB-hacking

- 해외 wargame

- WarGame

Archives

- Today

- Total

<OOO>

CCE 2020 FORENSIC - Simple Packet 본문

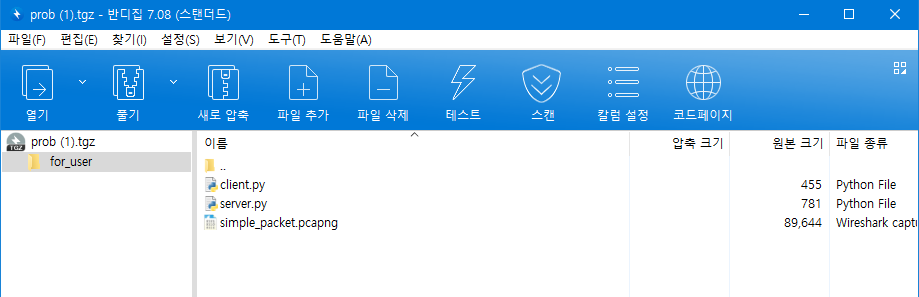

zip 파일을 열면 server.py와 client.py, simple_packet.pcapng 파일 이 3가지가 있다.

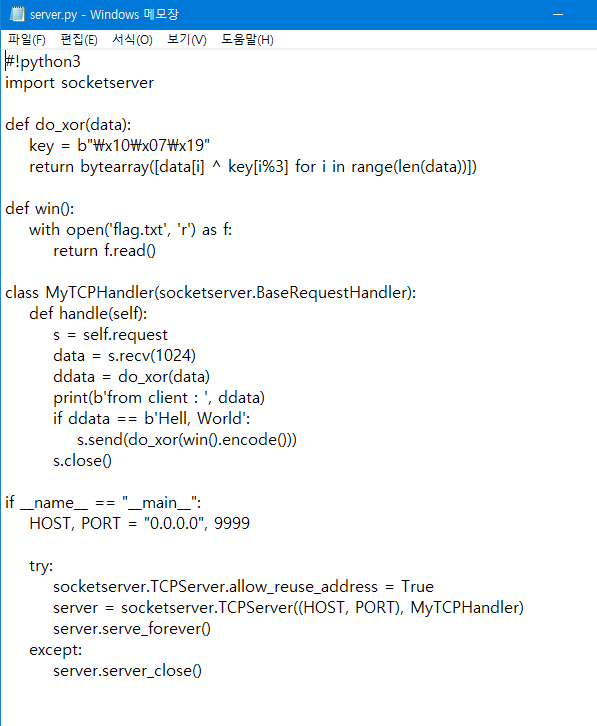

server.py 파일을 읽어보면

이렇게 파이썬으로 짜여진 파일이 있는데, xor을 하여 암호화 처리를 하는 로직이 보인다.

그리고 패킷을 확인해보면

이런 패킷이 있다. 파란색 패킷을 다시 xor 연산해주면 flag가 나오게 되는데 key 값은 server.py에 있는 값을 이용하면 된다.(key 변수 안에 있음)

flag : cce2020{093031d1a752ad80f1301122610b872a}

'CTF write up' 카테고리의 다른 글

| CCE 2020 FORENSIC - Sharkme (0) | 2021.09.10 |

|---|---|

| CCE 2020 FORENSIC - Simple Carv (0) | 2021.09.10 |

| [HackingCamp-23] CTF write up (0) | 2021.08.19 |

| SHELL CTF WEB write up (0) | 2021.06.07 |

| [vishwaCTF] WEB write up (0) | 2021.03.15 |

Comments