| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

- 해킹캠프 ctf

- 웹 해킹

- backdoorctf writeup

- hackctf

- WarGame

- backdoorctf 2023 web Unintelligible

- WEB-hacking

- hackingcamp ctf writeup

- 해킹캠프

- hacking

- 해외 wargame

- writeup

- Web Hacking

- backdoorctf 2023 web

- wargame.kr

- CVE

- RCE

- hackingcamp

- XSS

- 해외 워게임

- webhacking

- 웹해킹

- backdoorctf 2023

- cve 분석

- XSS-game

- Hacker.org

- CTF

- php

- thinkPHP

- Web

- Today

- Total

<OOO>

2023 Incognito 4.0 CTF Writeup 본문

오랜만에 글을 쓰는 것 같다.

푼 문제는

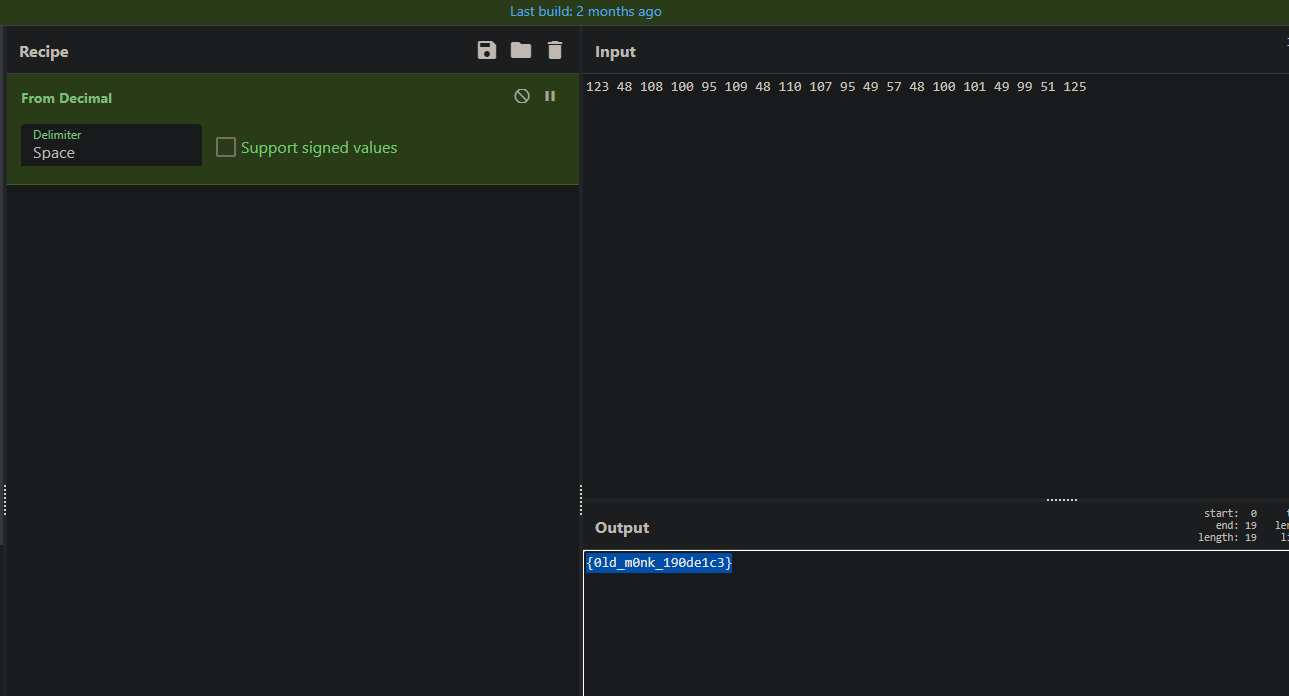

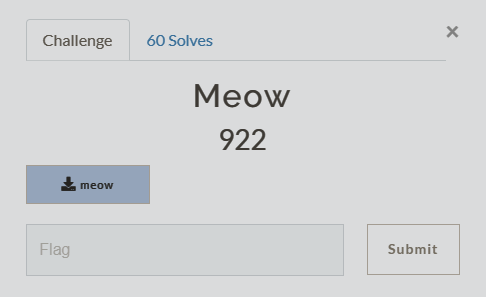

Rev - Meow

pyjail - TheOnlyJail

crypto - Ancient

Web - get flag 1 , get flag 2

+ 그리고 팀원이 푼 문제도 있긴 한데 문제가 닫혀서 확인을 할 수가 없다...

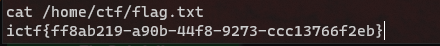

[Pyjail]

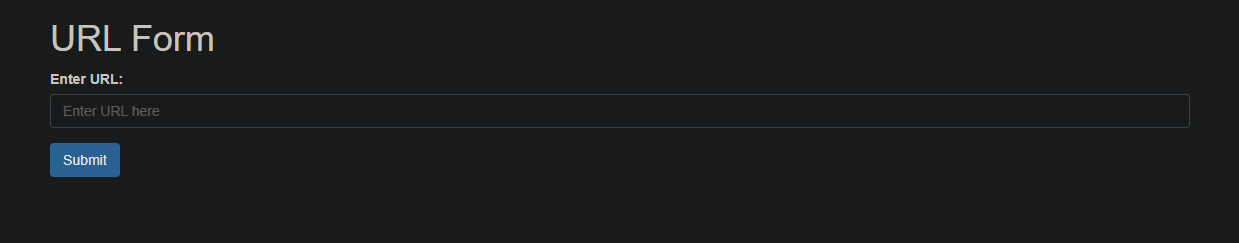

저 주소로 들어가면 입력할 수 있는 창이 나온다.

import os 입력 후 os.system('ls') 를 입력하게 되면 최상위 디렉토리를 보여준다.

여기서 특수문자는 대부분 필터링이 되어 있으므로 우회 하는 방식이 아닌 것으로 생각했다.

어차피 os 모듈 사용할 수 있는데 프로세스나 볼까 해서 봤더니 sh 라는 글자가 있어 os.system('sh') 입력 후 ls 치니

친절히 떠서 /home/ctf/flag.txt 읽었다.

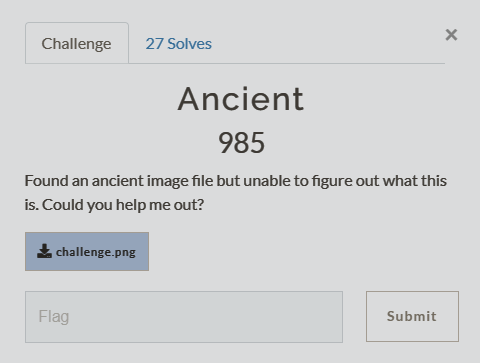

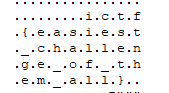

[crypto]

저 파일을 다운로드 하고 사진을 볼려고 더블클릭 했더니 안나왔다. 그래서 hxd로 까보니까

헤더가 없다.

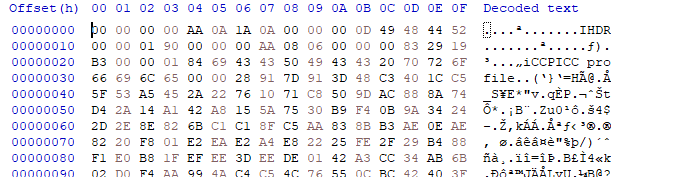

png 헤더 적절하게 추가 후 확인하면

이런 상형문자 비스무리한 것이 나온다.

이렇게만 봤을 때 어떻게 풀면 좋을까 라는 생각이 들었지만 구글 이미지 검색을 통하여 디코딩 해주는 사이트를 찾았다.

https://www.dcode.fr/cistercian-numbers

Cistercian Numerals Converter - Monks Cipher - Online Decoder

Tool to convert Cistercian numbers (read / write monks cipher/numbers of cistercian monks into Arabic numerals) used in the Middle Ages (also called cipher of the monks).

www.dcode.fr

근데 저 사이트에서 확인 했을 때 사진속에 있는 문자가 절대로 나오지 않는다.

사진을 확대해서 자세히 보면 선이 진한 부분이 있는데, 거기는 적어도 2번 이상 겹치는 부분이라고 생각하여 하나하나 조합했더니 ascii 코드가 나왔다.

flag는 ictf{0ld_m0nk_190de1c3}

[Rev]

이건 파일을 hxd로 깠을 때 flag가 보였다.

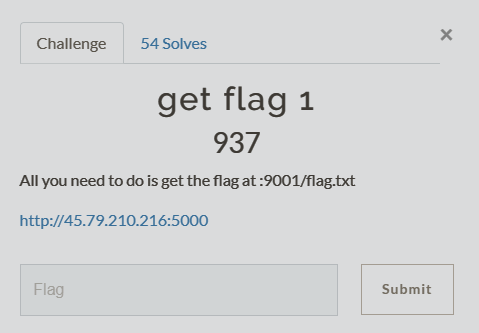

[Web]

뭔가 SSRF 같은데 문제 설명을 잘 읽어보면 :9001/flag.txt 에서 flag를 가져올 수 있다고 한다.

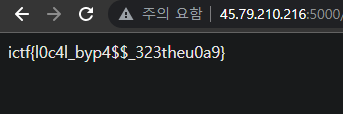

대충 localhost 필터링이 되어 있어 http://0.0.0.0:9001/flag.txt 하니까 flag가 나왔다.

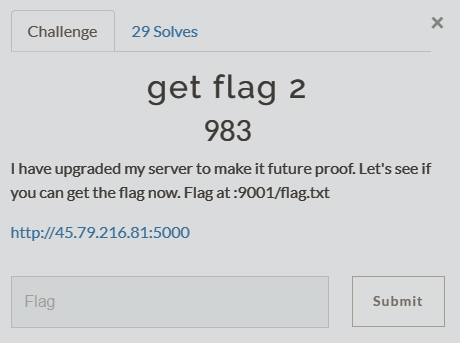

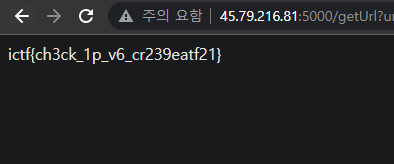

얘는 get flag1 에서 더 진화한 버전이다.

localhost, 0.0.0.0 이 막혀 있어서 http://[::]:9001/flag.txt 로 flag 가져왔다.

'CTF write up' 카테고리의 다른 글

| Urmia CTF 2023 web writeup (0) | 2023.09.04 |

|---|---|

| LINEctf 2023 web 풀이 (0) | 2023.03.28 |

| MCH2022 web writeup (2) | 2022.07.27 |

| 2021 Christmas CTF WEB writeup (0) | 2021.12.30 |

| CCE 2020 FORENSIC - Keyboord (0) | 2021.09.10 |